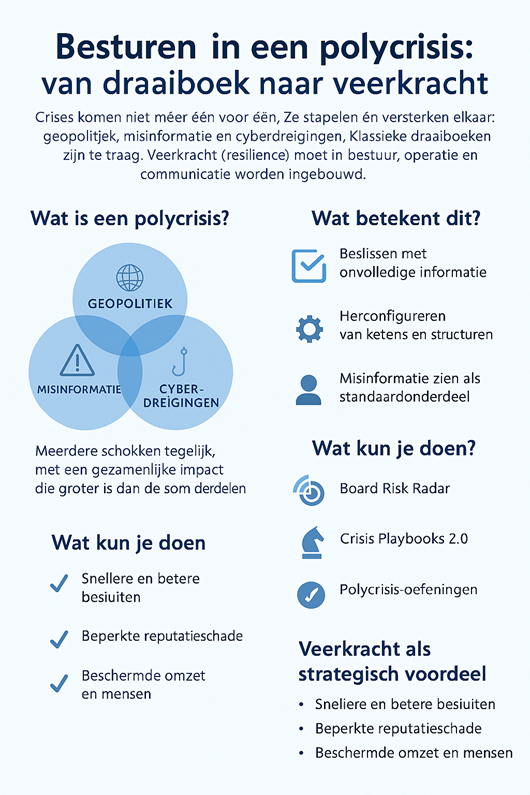

Besturen in een polycrisis: van draaiboek naar veerkracht

Introductie

Crises komen niet meer één voor één. Ze stapelen én versterken elkaar: geopolitiek, misinformatie en cyberdreigingen. Klassieke draaiboeken zijn te traag. Veerkracht (resilience) moet in bestuur, operatie én communicatie worden ingebouwd. Hieronder: wat er verandert, wat het betekent en wat je morgen al kunt doen.

1) Wat is een polycrisis – en waarom nu?

Een polycrisis is geen optelsom van losse risico’s, maar een systeeminteractie van meerdere verstoringen. De impact van de combinatie is groter dan die van de onderdelen.

Voorbeeldscenario:

- Handelsregime wijzigt → deepfake ondermijnt communicatie → kunstmatige intelligentie-gestuurde cyberaanval raakt je Software-as-a-Service-keten.

Resultaat: ontregeling van besluitvorming, supply chain én reputatie.

Implicatie voor bestuurders:

Niet alleen incidenten bestrijden, maar adaptiviteit organiseren:

- Besluitvorming op basis van onvolledige informatie.

- Snel herconfigureren van beslisstructuren, leveranciers en communicatiekanalen.

- Misinformatie beschouwen als standaardonderdeel van crises.

2) Geopolitieke instabiliteit: protectionisme, tech-soevereiniteit en water

Wat verandert er?

- Handelsgerichte geopolitiek & protectionisme: landen wijzigen hun beleid sneller dan vroeger; markttoegang, tarieven en subsidies schuiven mee.

- Technologie- en datasoevereiniteit: eisen rond data-opslag en ‘eigen’ datacenters dwingen tot redundante ecosystemen.

- Klimaat & infrastructuurstress: water en energie worden harde randvoorwaarden voor datacenters en hightech productie.

Wat betekent dit concreet?

- Board Risk Radar

- Maandelijkse duiding van handels- en technologiebeleid, sancties, verkiezingskalenders en infrastructuurstress.

- Werk met beslisdrempels: “Als X gebeurt, schakelen we naar plan B.”

- Modulaire supply chain

- Multi-sourcing, switch-opties en near/friend-shoring scenario’s.

- Locatie & hulpbronnen

- Neem water- en energiezekerheid expliciet mee in investeringsbesluiten.

3) Misinformatie is standaardrisico

Deepfakes, geruchten en nagemaakte interne berichten kunnen besluitvorming ontregelen en reputaties beschadigen.

Best practices

- Neem informatie-operaties op in je crisisplan

→ Real-time monitoring, factcheck-proces en één Single Source of Truth (één bron van waarheid). - Pre-bunking (het publiek van tevoren weerbaar maken tegen mis- of desinformatie door hen vooraf te waarschuwen voor manipulatieve tactieken en hen te leren deze te herkennen voordat zij ermee geconfronteerd worden) & verificatie

→ Publiceer vooraf officiële kanalen en digitale handtekeningen. - Oefen deepfake-scenario’s

→ Simuleer CEO-video’s en borg snelle respons.

4) Cyber in het tijdperk van kunstmatige intelligentie

Aanvallers gebruiken kunstmatige intelligentie operationeel: impersonaties, autonome exploits (cyberaanvallen die volledig door een AI‑systeem worden ontdekt, ontwikkeld en uitgevoerd zonder menselijke tussenkomst) en supply-chain aanvallen. Focus verschuift naar herstelbaarheid.

Concrete acties

- Identity and Access Management voor kunstmatige intelligentie-agents.

- Zero Trust & Software Bill of Materials-verplichtingen.

- Inzetten op geautomatiseerde detectie en response met kunstmatige intelligentie-triage en vooraf gecontracteerde incident responders (cyber retainers).

- Training voor bestuur en Executive Assistant/Personal Assistant-teams op voice cloning en verificatie.

5) Van reactief naar proactief: governance voor veerkracht

Principes

- Besluitvorming op basis van onvolledige informatie (decision ladders).

- Integreer geopolitiek, cyber en reputatie in één risicobeeld.

- Rapporteer ‘time to recover’ naast preventive gegevens.

Operationele bouwstenen

- Crisis plannen en scenario kaarten 2.0 (communicatie, cyber, geopolitiek).

- Red teaming & wargaming (polycrisis-oefeningen).

- Technische weerbaarheid (segmentatie, offline hersteltests).

- Stakeholder-ecosysteem (Memorandums of Understanding voor noodcapaciteit).

6) Casus: Het 72-uurs venster

Dag 1, 08:00 – Exportrestricties raken primaire leverancier.

Dag 1, 10:00 – Deepfake CEO-video circuleert.

Dag 1, 16:00 – Security Operations Center detecteert supply-chain injectie.

Respons van een voorbereid bestuur

- Schakel naar plan B (beslisdrempel).

- Publiceer verificatiesleutels, ontkracht deepfake.

- Cyber-scenario kaart: isolatie, terugzetten van IT systemen naar de situatie vóór het incident, Raad van Commissarissen geïnformeerd.

Waarom werkt dit?

Scenario’s + drempels vooraf bepaald. Governance, communicatie en techniek werken als één systeem.

7) Checklist: polycrisis-ready in 90 dagen

Binnen 30 dagen

- Strategische risico inventarisatie gaat live.

- Crisiscommunicatie-kit geüpdatet.

Binnen 60 dagen

- Identity and Access Management voor kunstmatige intelligentie-agents actief.

- Alternatieve leveranciers gecontracteerd.

Binnen 90 dagen

- Polycrisis-oefening afgerond.

- Extended Detection and Response en een gedetailleerde ingrediëntenlijst van alle software‑componenten -processen is productierijp; herstel-KPI’s rapporteren.

Conclusie: veerkracht = strategisch voordeel

Polycrisis is geen tijdelijke storm, maar de nieuwe context. Wie governance, technologie en communicatie slim integreert:

- Neemt snellere en betere besluiten.

- Beperkt reputatieschade.

- Beschermt omzet en mensen.

Dit is geen kostenpost, maar een concurrentievoordeel.